Google detecta un flujo constante de ataques de phishing de ciberespacios | Noticias y opiniones

No es ningún secreto que los hackers patrocinados por el estado quieren entrometerse en las cuentas de correo electrónico para robar archivos confidenciales. Pero el martes, Google compartió cierta información sobre el alcance de la actividad de piratería.

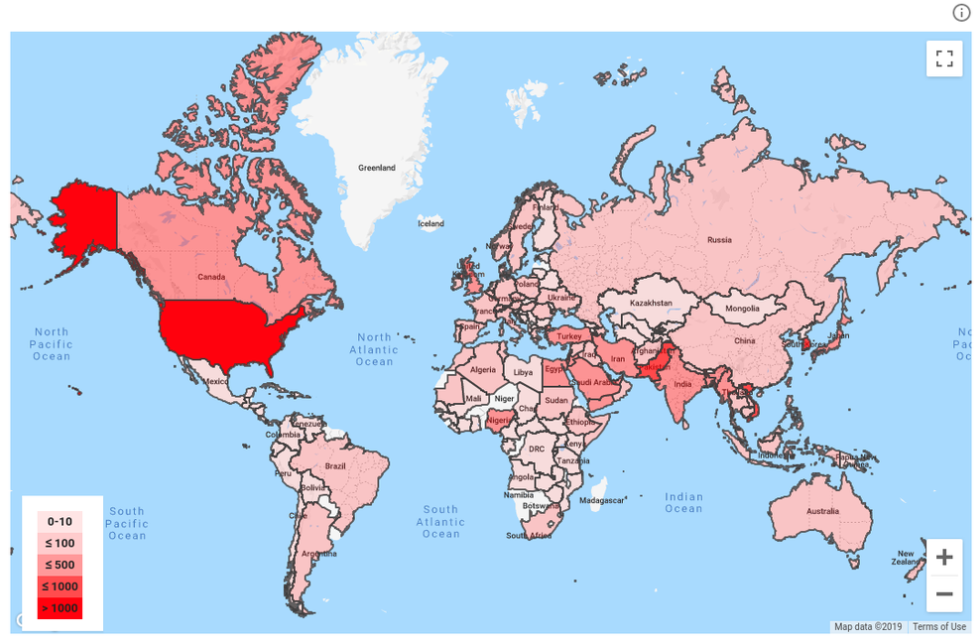

De julio a septiembre, la compañía envió más de 12,000 advertencias a usuarios de todo el mundo informándoles que los atacantes patrocinados por el gobierno intentaban ingresar a sus cuentas de Google mediante intentos de phishing.

Esta cifra de 12,000 y más es el número de advertencias emitidas por la compañía durante el mismo período en 2018 y 2017. Para ilustrar esta amenaza, la compañía también ha fallado en los intentos de phishing por geografía.

No es sorprendente que los usuarios de EE. UU. Se encuentren entre los países más afectados. Los ciberespías patrocinados por el estado también estaban destinados a usuarios con sede en Pakistán, Corea del Sur y Vietnam.

Shane Huntley, director de seguridad corporativa, escribió en un artículo publicado el martes en su blog que más del 90% de los usuarios afectados habían recibido correos electrónicos de phishing que intentaban persuadir a la víctima para que le diera Acceso a su cuenta de Google. Da el ejemplo de un ataque de phishing en el que el atacante intentó enmascararse como "Goolge". El correo electrónico de semejanza sugirió al usuario que asegure su cuenta realizando un restablecimiento de la contraseña.

Lo que hace que el ataque sea particularmente inquietante es la forma en que puede pasar por alto la autenticación de dos factores de Google, una protección que requiere que cualquiera que se conecte también proporcione un código de autenticación único generado desde su teléfono inteligente . "El usuario hace clic en el enlace, ingresa su contraseña y también se le puede pedir que ingrese un código de seguridad si tiene una autenticación de dos factores, lo que permite al atacante acceder a su cuenta ", escribe Huntley.

En total, Google ha dicho en el pasado que estaba experimentando alrededor de 100 millones de mensajes de phishing al día. Los ataques de hackers patrocinados por el estado son, por lo tanto, solo una pequeña parte. Además, la mayoría de los consumidores probablemente nunca se convertirán en el objetivo de un ciberespacio gubernamental.

Sin embargo, el peligro de piratería asistida por el gobierno en la cuenta de Gmail de alguien se destacó durante las elecciones presidenciales de 2016 cuando un asesor de Hillary Clinton vio su cuenta comprometida. Los presuntos ciberpies rusos saquearon sus correos electrónicos y los filtraron en línea.

En respuesta, Google comenzó en 2017 a ofrecer el programa de protección avanzada, diseñado para proteger a los usuarios en riesgo, como políticos, activistas y periodistas, de los ataques de phishing más insidiosos. En su publicación del martes, Huntley reveló que más de 15,000 usuarios ahora están protegidos por el programa.

"En el futuro, compartiremos más detalles técnicos y datos sobre las amenazas que detectamos y cómo estamos luchando contra ellas para avanzar en el debate más amplio sobre seguridad digital ", dijo. Grupo de análisis de amenazas de Google "t"Más de 270 grupos específicos o apoyados por el gobierno de más de 50 países", dijo Huntley.

Cualquiera puede suscribirse al programa de protección avanzada de Google. Sin embargo, debe comprar dos llaves de seguridad, que puede comprar a la compañía por $ 50. Google también ha creado un cuestionario para informar a los usuarios sobre la detección de correos electrónicos de phishing.