Tiago Almeida fue uno de los millones de usuarios registrados de Disney +. Simplemente no esperaba compartir su cuenta con un grupo de extranjeros en el envío gratuito.

En los últimos dos días, Disney ha llenado su bandeja de entrada con notificaciones de que usuarios no autorizados intentaban acceder a su cuenta. "Después de la medianoche, recibí unas treinta notificaciones", dijo.

Almeida puede agradecer a los piratas. Han lanzado credenciales de inicio de sesión válidas para cuentas Disney +, ofreciéndolas para la venta y de forma gratuita. La noticia, informada por primera vez por ZDNet, destaca el mundo cutre de descifrar contraseñas. No, Disney + no ha sido víctima de una violación masiva de datos. Las credenciales de inicio de sesión no fueron necesariamente robadas. En cambio, los problemas implican un pecado importante contra la seguridad informática: la reutilización de contraseñas.

Eso es lo que le pasó a Almeida. su contraseña de Disney + no era única. Lo usa en otras cuentas en línea, lo que explica cómo los hackers han adivinado sus detalles de inicio de sesión válidos.

"Sí, esa es mi contraseña", dijo después de encontrar su ID de inicio de sesión en uno de los vertederos de datos de Disney +. "Voy a necesitar cambiarlo".

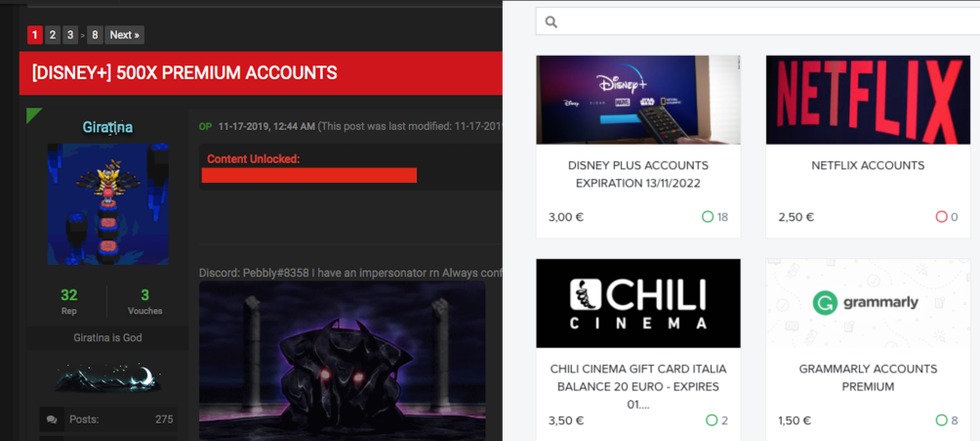

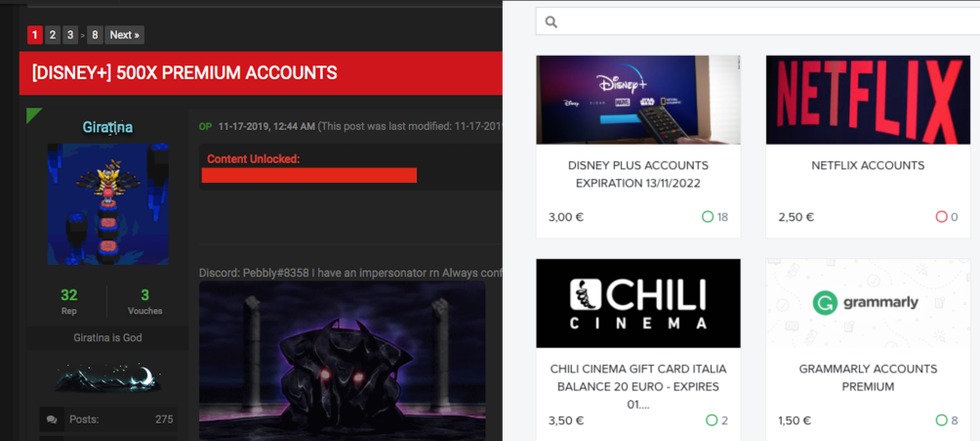

No es de extrañar que Disney + haya sido víctima de apropiación indebida. Durante años, los piratas informáticos en foros sombríos y en mercados web oscuros han estado vendiendo credenciales de inicio de sesión válidas para otros servicios de transmisión como Netflix, Hulu y HBO, a menudo por unos pocos dólares por cuenta.

Según Andrei Barysevich, CEO de la compañía de seguridad Gemini Advisory, las cuentas generalmente se obtienen mediante la reutilización de contraseñas antiguas para otros servicios de Internet. Y debido a que los sitios web son objeto de abuso constante, los piratas informáticos pueden acceder a un conjunto completo de combinaciones de direcciones de correo electrónico y contraseñas, y luego probarlos en un servicio como Disney +.

"Si alguien tiene una nueva base de datos de direcciones de correo electrónico y contraseñas para un millón de usuarios, solo el 1% de ellos funcionará, pero 10,000 usuarios todavía están preocupados ", dijo.

Los piratas informáticos pueden determinar qué conexiones funcionan mediante el uso de herramientas de piratería basadas en software, como Sentry MBA, que pueden automatizar el proceso de ingreso de contraseña. "Puede hacer clic en un botón de inicio y a la mañana siguiente tendrá 100 o 1,000 cuentas válidas", agregó Barysevich.

También es útil para que los servicios de transmisión perdonen el uso compartido de contraseñas. Como resultado, los piratas informáticos pueden abrirse paso vendiendo información de identidad válida, a menudo sin que el propietario de la cuenta lo sepa. "No es tan dañino", dijo. "Nadie puede usar una cuenta de Hulu para comprar una computadora portátil de $ 2,000 en Amazon".

"Pero los delincuentes ahora saben que la combinación específica de dirección de correo electrónico y contraseña está funcionando", agregó Barysevich. "Entonces podrían aprovecharlo para apuntar a cuentas en línea más sensibles, como en un banco".

En cuanto a Almeida, inicialmente se registró en Disney + para su uso personal. Pero el martes, le dijo a PCMag que había notado a extraños creando tres perfiles de usuario adicionales en su cuenta.

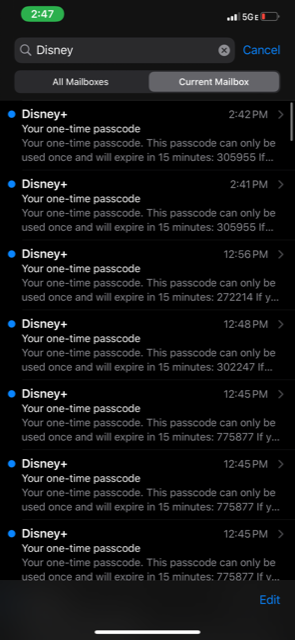

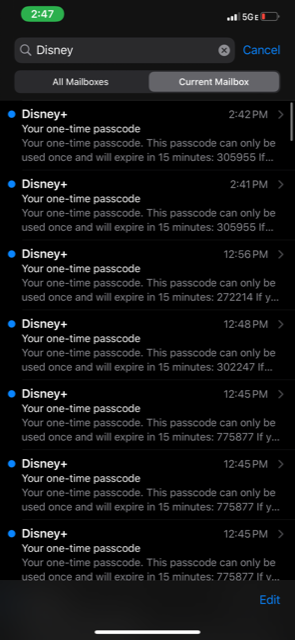

Aunque Almeida ha cambiado su contraseña, continúa recibiendo notificaciones de Disney sobre intentos de acceso no autorizado. Específicamente, los correos electrónicos de Disney tratan sobre una medida de seguridad implementada por la compañía para detener el secuestro. El usuario primero debe ingresar un código PIN único entregado a la bandeja de entrada del titular de la cuenta para tener acceso completo a Disney +.

Las notificaciones y las noticias repetidas de apropiación indebida de la cuenta son la razón por la cual Almeida decidió eliminar su cuenta con el servicio de transmisión. "Creo que lo haré (intente Disney + nuevamente), pero tienen que entender lo que está pasando", dijo. "Realmente me gusta, pero pirateando, necesitan saber cómo solucionarlo".

Almeida no es el único usuario que ha recibido notificaciones. PCMag habló con otro secuestrador de cuentas que también tenía su dirección de correo electrónico y contraseña en un volcado de cuenta de Disney +.

"Esta es mi contraseña y mi correo electrónico y acepto que me han pirateado", dijo el usuario. "Sigo recibiendo correos electrónicos que contienen un código de acceso único que no solicito. De hecho, cancelé mi cuenta hace tres días, pero aún recibo correos electrónicos a las 2:30 pm de hoy". 39; hui".

El mismo usuario declaró que su contraseña de Disney + no se usó en ningún otro lugar. ZDNet también ha descubierto casos de usuarios que afirman que sus contraseñas de Disney + eran únicas. Esto puede significar que los piratas informáticos también obtienen contraseñas de otras maneras, como el malware de registro de claves.

Algunas credenciales de inicio de sesión válidas también están disponibles de forma gratuita en la web abierta a través de mensajes publicados por hackers en los foros. Según Barysevich, esto se hace para que el hacker pueda hacerse una reputación con la esperanza de vender otro volcado de contraseñas.

Si bien el mal uso de las cuentas puede parecer preocupante, puede encontrar más credenciales de inicio de sesión para Netflix, Hulu y HBO vendidas por piratas que por Disney +, agregó Barysevich. "Estamos apuntando solo a cinco o seis actores malos que apuntan a Disney contra 200", agregó. Pero eso podría cambiar con el tiempo, ya que el servicio de transmisión de Disney se vuelve más popular y se aplica a más países.

En un comunicado, Disney simplemente le dijo a PCMag: "Disney se toma muy en serio la privacidad y seguridad de los datos de nuestros usuarios y no hay indicios de que Disney + haya sido comprometido". .