He estado cubriendo la industria de VPN durante varios años y la experiencia a veces ha sido bastante frustrante. Las medidas de calidad son a menudo contradictorias y vagas, y algunas empresas son opacas sobre sus prácticas. La solución que he propuesto, en varias ocasiones y ante los rostros de muchos fundadores y CEOs, ha sido la creación de un grupo industrial para VPN. El 11 de diciembre, algunos proveedores de VPN se unieron para hacer precisamente eso.

El nuevo grupo se ha denominado VPN Trust Initiative (VTI), que suena un poco como una especie de infección, pero la marca sigue siendo difícil. El VTI está organizado por Internet Infrastructure Coalition (i2coalition), un grupo empresarial compuesto principalmente por proveedores de alojamiento web, registradores, etc. Al momento de escribir este artículo, el grupo incluye ExpressVPN, NordVPN, Golden Frog VyprVPN, Surfshark, SaferVPN, StrongVPN, IPVanish, Encrypt.me y WLVPN.

El nuevo grupo se ha denominado VPN Trust Initiative (VTI), que suena un poco como una especie de infección, pero la marca sigue siendo difícil. El VTI está organizado por Internet Infrastructure Coalition (i2coalition), un grupo empresarial compuesto principalmente por proveedores de alojamiento web, registradores, etc. Al momento de escribir este artículo, el grupo incluye ExpressVPN, NordVPN, Golden Frog VyprVPN, Surfshark, SaferVPN, StrongVPN, IPVanish, Encrypt.me y WLVPN.

Tenga en cuenta que Encrypt.me, WLVPN, IPVanish, StrongVPN y SaferVPN son propiedad de NetProtect, propiedad de j2 Global, que a su vez es propietaria de Ziff Davis, el editor de PCMag.com. A pesar de la conexión con la empresa y mi propia defensa de dicho grupo, no participo en VTI y no se me consultó en su creación. Leí su creación por primera vez en un comunicado de prensa, eso es exactamente lo que quiero.

En este comunicado de prensa, la organización recién creada explica sus objetivos de la siguiente manera:

Las VPN deben seguir las mejores prácticas para garantizar la seguridad de sus usuarios. La reputación de esta importante tecnología se basa en las VPN que siguen las mejores prácticas técnicas y éticas. El VTI reúne a los expertos en VPN y alinea las voces de la industria para defender, crear, monitorear y validar las políticas y directrices de la industria que garantizan la confianza en el mercado de VPN y promueven las prácticas de la industria. autorregulación constructiva para servir mejor a los consumidores.

¿Por qué necesitamos algo como esto?

Aunque la tecnología VPN ha existido durante años, es solo cuando el alojamiento en la nube de bajo costo, el marketing de afiliación y la paranoia global generalizada se unieron para hacer que las ventas de VPN sean verdaderamente rentable. Esto comenzó un incendio forestal en la industria. Las empresas VPN dormidas de repente capturaron más clientes y crecieron en tamaño. Ejemplo: en 2016, NordVPN solo tenía 3000 servidores. En 2019, ese número casi se duplicó a 5,367 servidores.

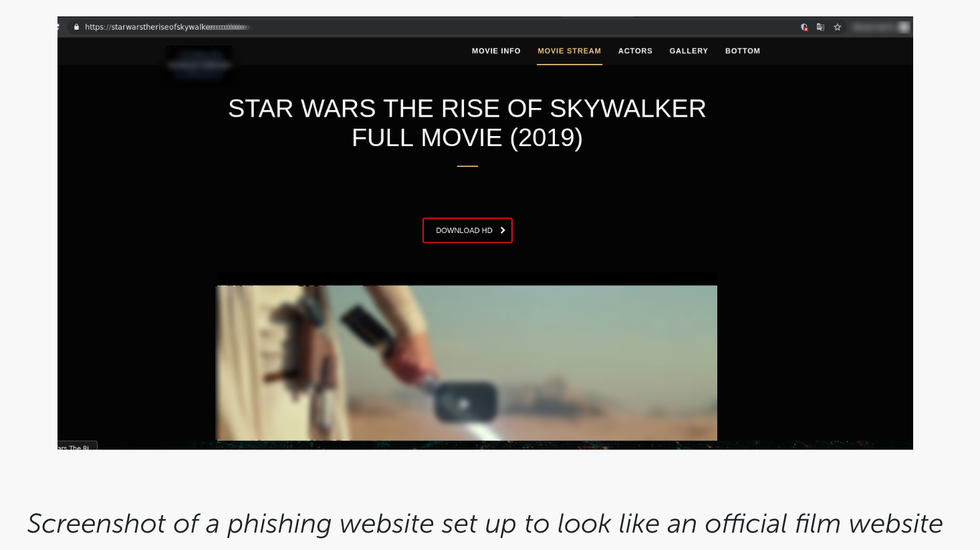

Pero no todo fue bueno. Nuevas compañías de VPN comenzaron a aparecer como hongos después de una tormenta, y algunas desaparecieron con la misma rapidez. Algunos han resultado ser estafas, sin cifrar el tráfico de usuarios. Otros fueron culpables de tácticas de desinformación. Y en torno a todo esto, ha crecido un ecosistema masivo de blogs de "revistas", cada uno luchando por un pedazo del pastel de afiliados, y no siempre con prácticas éticas en mente. También ha habido violaciones de datos e historias de prácticas sospechosas dentro de las propias compañías de VPN.

Este mal comportamiento ha agravado un problema fundamental con las VPN: son cajas negras para los usuarios. Es difícil para una persona saber si su tráfico está encriptado. Es imposible que una persona sepa si las empresas respetan su privacidad, gestionan sus datos de manera responsable, configuran los servidores correctamente, etc. La industria ha hecho esfuerzos para ser responsable, como ordenar auditorías de sus servicios a terceros. Pero sin un marco compartido, no siempre está claro si estas auditorías miden algo útil.

Este mal comportamiento ha agravado un problema fundamental con las VPN: son cajas negras para los usuarios. Es difícil para una persona saber si su tráfico está encriptado. Es imposible que una persona sepa si las empresas respetan su privacidad, gestionan sus datos de manera responsable, configuran los servidores correctamente, etc. La industria ha hecho esfuerzos para ser responsable, como ordenar auditorías de sus servicios a terceros. Pero sin un marco compartido, no siempre está claro si estas auditorías miden algo útil.

Descubre cómo probamos las VPN

Descubre cómo probamos las VPN

El resultado final fue un desastre no solo sobre las VPN confiables, sino también sobre lo que define esa confiabilidad. Todo el concepto de VPN está amenazado con volverse tan confuso y tóxico que los consumidores podrían comenzar a evitarlos por completo. Al igual que una pareja que lucha duro y enojado en la calle, parece más seguro y fácil ignorarlos y seguir caminando.

Formar una alianza

Mi esperanza siempre ha sido que, eventualmente, algunas compañías de VPN se den cuenta de que su industria está en peligro de ser comida viva. En lugar de atacarme, esperaba que reconocieran que todos comparten el mismo objetivo, proteger a las personas, y comenzar a sujetarse entre sí a estándares más altos. La industria antivirus logró hacerlo hace años, y la mayoría ahora comparte información sobre amenazas particularmente desagradables, en lugar de tratar de socavar a los competidores a expensas de la seguridad de las personas.

Me puse en contacto con VTI para obtener más información sobre sus objetivos de transparencia y seguridad para la industria y me puse en contacto con Christian Dawson, Director Ejecutivo de ; i2Coalition. Dawson me dijo:

Las empresas que se han unido a esta iniciativa lo han hecho porque saben que sus usuarios se beneficiarán de un mayor diálogo con la industria sobre principios y estándares. El objetivo no es solo ser una voz singular para la industria VPN; se trata de pasar a lo básico para asegurarse de que la industria asuma la responsabilidad y se adhiera a un conjunto sólido de principios. Como grupo, enfocamos nuestros esfuerzos en definir los principios de la industria y, en última instancia, en escribir un conjunto de principios para guiar a los líderes en la industria de VPN. y trabajar hacia una autorregulación efectiva de la industria. Estamos involucrados en debates activos sobre transparencia y privacidad, así como sobre temas importantes como la divulgación, la seguridad y las prácticas publicitarias.

No tengo idea de si el VTI realmente cambiará la conversación en torno a las VPN, pero tengo algunas esperanzas de lo que, u otro grupo de VPN, podría lograr.

Cualquier grupo como VTI debe establecer estándares claros y comprensibles para la tecnología y la implementación. Debe entenderse cuál es la forma aceptable de configurar un servicio VPN, y este método debe ser validado por expertos externos a la industria VPN. Con los estándares establecidos, las empresas individuales pueden simplificar sus mensajes a los consumidores: ese es el estándar, quién definió ese estándar y nos apegamos a él.

También necesitamos pautas claras sobre la mejor manera de preservar la privacidad del usuario y proteger la privacidad del cliente de los atacantes y las fuerzas del orden. Esto incluye no solo tecnología y mejores prácticas, sino también políticas. Cuando reviso una VPN, tengo que pasar por complicadas políticas de privacidad y términos de uso para saber qué información se recopila, cómo se procesa y qué esfuerzos se realizan para protegerla. No debería tener que hacer esto, o preguntarme si una empresa realmente está siguiendo las reglas que se ha establecido.

Finalmente, las compañías VPN deben acordar estándares de transparencia. Debería ser fácil saber qué servidores VPN son virtuales y dónde están ubicados esos servidores. Debería ser fácil saber quién es el propietario de una compañía VPN y dónde está ubicada. Debería ser fácil encontrar informes sobre la cantidad de consultas que una empresa ha recibido de agencias gubernamentales y sobre la cantidad de información divulgada como resultado. Debería ser una práctica estándar para las empresas revelar infracciones y problemas de seguridad de manera oportuna.

¿Es esto todo lo que la industria necesita? Probablemente no, pero sería un gran comienzo. Con estándares claramente definidos, las auditorías de terceros podrían tener mucho más peso y ser más fáciles de entender.

Los lectores atentos notarán que VTI habla mucho acerca de comprometerse con el gobierno para desarrollar la regulación, así como la autorregulación. Ciertamente hay espacio para el escepticismo sobre cualquier industria que se regule a sí misma o dicte los términos de la regulación gubernamental de esta industria. Sin embargo, el gobierno de los Estados Unidos y otros a menudo han estado, si no ignoran cómo funciona la tecnología, trabajando activamente para erosionar la seguridad y la privacidad de las personas. El renovado impulso para acceder a la mensajería cifrada es solo un ejemplo de por qué el gobierno no siempre sabe lo mejor.

Herramientas para usuarios

Un punto importante que no se menciona en ninguna de la información disponible en el VTI es la verificación del usuario. Por el momento, no hay una manera fácil y conveniente para que un cliente verifique que su información esté correctamente encriptada por la VPN, lo más básico que debe hacer una VPN. Claro, podrían usar Wireshark para interceptar y analizar paquetes, pero no es algo que la persona promedio (o incluso un crítico experimentado) deba hacer.

La Organización de Estándares de Pruebas Anti-Malware (AMTSO) es similar a VTI en que existe para fomentar la confianza en la industria antivirus. Han hecho un gran trabajo para ese fin, pero diría que su contribución más útil ha sido crear una serie de pruebas que cualquiera puede usar para verificar que su antivirus realmente esté haciendo algo.

Por ejemplo: las compañías de antivirus han acordado detectar el inofensivo archivo EICAR como malicioso. Puede sonar contradictorio, pero permite a las personas confirmar que su software antivirus está haciendo algo. Simplemente descargue el archivo, y si su antivirus lo informa, sabe que es más que un montón de gráficos sofisticados disfrazados de antivirus.

Las VPN necesitan una herramienta similar. Algo simple que cualquiera puede usar para verificar que sí, de hecho, sus datos están encriptados de forma segura.

Le pregunté a Dawson si este tipo de herramienta estaba en la hoja de ruta de VTI. "Hasta la fecha, no hemos discutido el desarrollo de conjuntos de herramientas industriales que serían operados a través de la fuerza de trabajo", escribió Dawson. "Dicho esto, estamos en las primeras etapas de este esfuerzo".

"A medida que el grupo se acerca a la finalización de la primera generación de sus principios, las discusiones también continuarán sobre cómo podemos dar a los usuarios la capacidad de comprender que el proveedor de VPN que han elegido es el que se adhiere a estos principios ", escribió Dawson.

Esta en ellos

VTI es una oportunidad para que la industria VPN finalmente se defina en términos profesionales, pero eso significa asumir la responsabilidad. La creación de un grupo comercial es el primer paso. Ahora VTI y sus miembros deben actuar. Un siguiente paso podría ser integrar más empresas. He revisado más de 30 servicios de VPN y tengo una lista de otras 56 compañías que me han contactado para una revisión. VTI tiene algunos nombres importantes, pero todavía solo representa nueve marcas, muchas de las cuales son parte de la misma compañía.

Se necesitarán muchas más empresas para que el VTI demuestre que puede ser valioso, no solo un gesto vacío. Espero que puedan hacerlo.